Black Friday O que você precisa saber!

Fique Alerta a Black Friday

Os Trojans bancários tradicionalmente visam usuários de serviços financeiros on-line; procurando dados financeiros para roubar ou criar botnets de dispositivos hackeados para futuros ataques. No entanto, com o tempo, vários desses cavalos de Troia bancários aprimoraram sua funcionalidade, lançando novas variantes e ampliando seu alcance. Alguns agora podem obter acesso root a dispositivos infectados, realizar transações, injetar outros códigos maliciosos, gravar vídeos e muito mais. E as vítimas desses malwares não são apenas pessoas que fazem transações bancárias on-line, mas sim compradores on-line em geral.

De acordo com os dados da Kaspersky Lab, 14 famílias de malware estão visando marcas de comércio eletrônico para roubar as vítimas. Os principais são o Betabot, o Panda, o Gozi, o Zeus, o Chthonic, o TinyNuke, o Gootkit2, o IcedID e o SpyEye. Eles são todos os Trojans bancários. As detecções de sua atividade relacionada ao comércio eletrônico aumentaram constantemente nos últimos anos, de 6,6 milhões em 2015 para 12,3 milhões estimados até o final de 2018 (com base na extrapolação de um número de detecção de 9,2 milhões no final do terceiro trimestre , 2018), com um aumento de 12% entre 2016 e 2017, e um aumento esperado de 10% entre 2017 e 2018.

Método de ataque

Os cavalos de Tróia estão usando as marcas de comércio eletrônico para caçar credenciais de usuário, como login, senha, número de cartão, número de telefone e muito mais. Para fazer isso, o malware pode interceptar dados de entrada em sites de destino, modificar o conteúdo da página on-line e / ou redirecionar os visitantes para páginas de phishing. Por exemplo, os cavalos de Tróia permitem que os cibercriminosos que estão por trás deles monitorem o comportamento on-line dos usuários: rastrear quais sites são visitados no dispositivo infectado. Se o Trojan identificar o usuário navegando em um site de comércio eletrônico de destino, ele ativará sua funcionalidade de captura de formulários. 'Form grabbing' é uma técnica usada por criminosos para salvar todas as informações que um usuário insere em formulários em um site. E em um site de comércio eletrônico, é quase certo que esses formulários contenham: combinação de login e senha, bem como dados de pagamento, como número de cartão de crédito, data de validade e CVV. Se não houver confirmação de transação de dois fatores, os criminosos que obtiverem esses dados poderão usá-lo para roubar dinheiro.

Marcas alvo

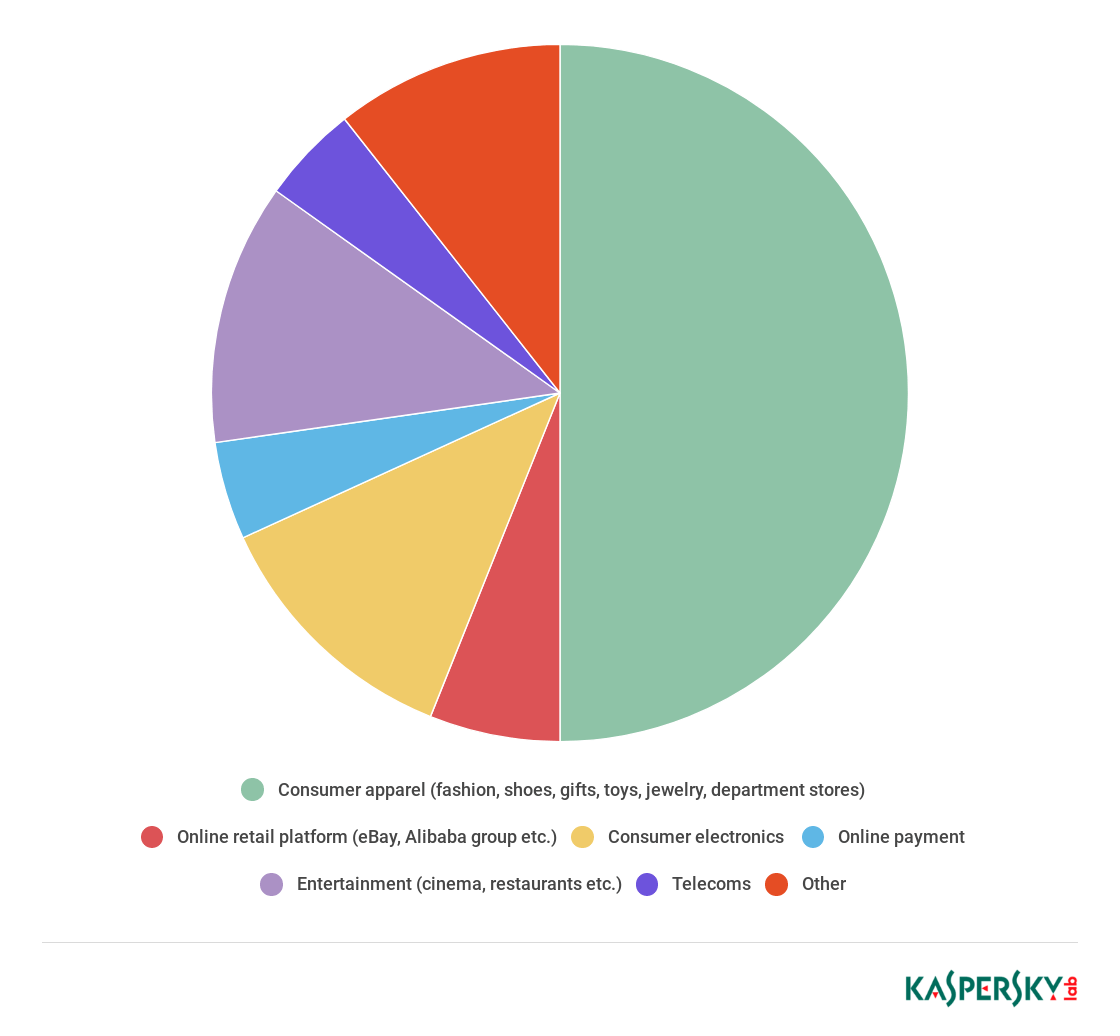

Descobriu-se que as 14 famílias de malware estavam direcionando um total de 67 sites de e-commerce de consumo entre eles. Isso inclui 33 sites de 'vestuário de consumo' (vestuário, calçados, presentes, brinquedos, joias e lojas de departamentos), oito sites de eletrônicos, oito sites de entretenimento e jogos, três sites de telecomunicações populares, dois sites de pagamento on-line e três plataformas de varejo on-line. entre outros. O Betabot tem como alvo 46 marcas diferentes e foi o único Trojan para sites de entretenimento e jogos, enquanto o Gozi tem como alvo 36 marcas no geral, e o Panda 35.

Alvo Geográfico

Em 2018, ataques de malware para roubar dados por meio de marcas de comércio eletrônico foram particularmente ativos em países europeus, incluindo Itália, Alemanha e França, bem como na América do Norte, Rússia e mercados emergentes. Por exemplo, a maioria das pessoas afetadas pelos ataques de Betabot por meio de sites de comércio eletrônico ficava na Itália (onde 14,13% dos usuários afetados por malware nos primeiros oito meses de 2018 foram alvos dessa ameaça), Alemanha (6,04%), Rússia. (5,5%) e Índia (4,87%). Para Gozi, o padrão foi semelhante: 19,57% dos usuários afetados por qualquer malware na Itália foram alvos dessa ameaça, com a Rússia em segundo (13,89%), seguida pelo Brasil (11,96%) e pela França (5,91%).

Conselhos e recomendações

Para se proteger de tais ameaças durante a movimentada temporada de compras festivas, a Kaspersky Lab recomenda a adoção das seguintes medidas de segurança: Se você é um consumidor

Se você é uma marca ou comerciante online

A pesquisa é baseada em dados obtidos com o consentimento do usuário e processados usando o Kaspersky Security Network (KSN). Todos os malwares pertencentes aos Trojans bancários abordados no relatório são detectados e bloqueados pelas soluções de segurança da Kaspersky Lab.

Comentários

Postar um comentário